С возникновением Интернета появилась возможность проникать во все компьютеры мира. Способов удаленно получить доступ к ПК, используя, например, троянскую программу, довольно много.

Обратим внимание хотя бы на обновления программного обеспечения, которое предоставляется компанией для миллиона пользователей. Каждый владелец компьютера, разумеется, доверяет фирме производителя ноутбука или системы и без опасности в глазах спокойно обновляется до последней версии.

Однако, на примере Asus, подобное действо привело к фатальному промаху.

Хакеры взломали сервер обновлений Asus

Согласно недавним новостям, киберпреступники захватили одну из крупнейших компаний-производителей компьютеров — серверы ASUS для внедрения вредоносных программ в компьютеры миллионов пользователей с помощью автоматических обновлений программного обеспечения.

Читайте также:

Как взломать сайт: лучшие способы взлома в 2019 году

Хакеры используют уязвимость в плагине соответствия WP GDPR — обновите сейчас

Миллионы пользователей Asus заражены вредоносным ПО

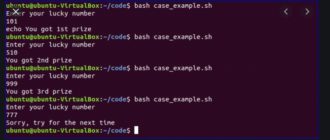

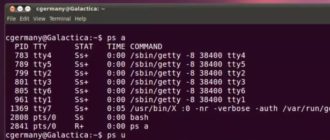

Утилита обновления программного обеспечения Asus поставляется предварительно установленной на всех компьютерах Asus. Он периодически связывается с серверами Asus, чтобы проверить, доступны ли какие-либо прошивки, BIOS, UEFI, драйверы, приложения или другое обновление для устройства. Злоумышленники выполняли атаку по цепочке поставок на сервер компании, пока он не был взломан. Затем они использовали сервер для непосредственного заражения компьютера пользователя вредоносным ПО с помощью утилиты автоматического обновления программного обеспечения.

Атака цепочки поставок была первоначально обнаружена в январе 2019 года. Однако эта атака, по-видимому, активна с июня по ноябрь 2018 года. Согласно анализу лаборатории Касперского, более миллиона пользователей Asus в мире подвержены влиянию вредоносного ПО через обновления программного обеспечения. Обнаружено, что вредоносная программа нацелена на случайный пул систем, путем поиска их MAC-адреса с использованием троянизированных выборок, содержащих жестко закодированный MAC-адрес, для определения конкретных целей.

«Причина, по которой он так долго не обнаруживался, отчасти связана с тем фактом, что троянские программы обновления были подписаны законными сертификатами (например,« ASUSTeK Computer Inc. »). Вредоносные программы обновления размещались на официальных серверах обновлений ASUS liveupdate01s.asus [.] Com и liveupdate01.asus [.] Com », как это было описано исследователями «Касперского».

Что удалось выяснить

Атака в основном затронула пользователей Asus, которые проживают в таких странах, как Россия, Япония, Италия, США, Испания, Польша, Великобритания, Канада, Германия и ряде других государствах.

Как понять заражена ли система моего компьютера?

Чтобы помочь клиентам, Kaspersky создал сайт, на котором любой пользователь Asus может посетить и проверить свой ноутбук на зараженность. Достаточно сравнить адрес Mac ваших адаптеров и обнаружить соответствие, или, в случае зараженности, обнаружить отличие адресов.

Заключение

Какие выводы можно сделать? Всякая система может быть подвержена атаке, причем сильно скрытой. Поэтому в эру развития технологий, советуем Вам обезопасить свои данные. Используйте антивирусы, храните важную информацию в облаке, на съемных носителях.

Интересные записи:

Как убрать всплывающую рекламу на Андроиде

Как проверить скорость интернета